Pentest (test d’intrusion)

Identifiez et corrigez les failles de sécurité de votre SI.

Qu'est-ce qu'un test d'intrusion ?

Un test d’intrusion, ou pentest, est une simulation d’attaque menée par des experts en sécurité pour évaluer la résistance de votre système informatique.

On recense deux catégories :

- pentest interne (simulation d’attaque à partir de l’intérieur du réseau de votre entreprise),

- pentest externe (qui se concentre sur les systèmes et services exposés au public).

Se distinguent également 3 méthodes, liées aux différents privilèges qui sont accordés :

Black box

Ce qui se rapproche le plus de la position d’un attaquant, car le pentester ne dispose d’aucun accès sur le système ou l’application à tester.

Grey box

Le testeur ne dispose que d’accès et d’informations limitées sur le système ou l’application

White box

Le testeur a accès au SI via un compte d’administrateur et dispose de l’ensemble des accès au système d’information.

L’objectif est d’identifier les failles de sécurité exploitables par des cybercriminels et de vous fournir des solutions pour les corriger avant qu’elles ne soient exploitées.

- Savez-vous où se situent les vulnérabilités de votre système ?

- Avez-vous testé la résistance de vos infrastructures face à des attaques réelles ?

- Êtes-vous sûr·e que vos données critiques sont hors de portée des cybercriminels

POURQUOI FAIRE UN PENTEST ?

✅ Identifier les failles techniques et évaluer la robustesse réelle de vos systèmes

✅ Respecter les obligations de conformité (ISO 27001, NIS2, DORA, …)

✅ Prioriser vos actions de remédiation

✅ Prendre une longueur d’avance sur les cybercriminels

✅ Renforcer votre crédibilité auprès de vos clients et partenaires

Ne laissez aucune faille

dans votre défense.

Identifiez vos vulnérabilités avant qu’il ne soit trop tard.

Nos tests d'intrusion

(pentest)

Nous réalisons des tests d’intrusion rigoureux pour évaluer la sécurité de vos systèmes informatiques. En simulant des attaques réelles, nos expert·e·s, dit·e·s hackers éthiques, identifient les failles potentielles et vous fournissent des recommandations précises pour les corriger.

Que ce soit pour vos réseaux, applications web ou infrastructures, nos pentests couvrent tous les aspects critiques de votre sécurité informatique.

Nous veillons à ce que vos systèmes soient protégés contre les cybermenaces les plus avancées.

Bien sur, nous adaptons chaque test d’intrusion aux spécificités de votre organisation. En comprenant vos objectifs de sécurité et votre environnement unique, nous vous fournissons des solutions sur mesure qui renforcent votre posture de sécurité.

Les bénéfices incluent une détection proactive des failles, une meilleure préparation face aux attaques et une protection accrue de vos données critiques.

POURQUOI CHOISIR SKILLX ?

⚡Des experts reconnus (label ExpertCyber, certifiés OSCP / ISO 27001 / 27005)

✅ Une expérience multisecteur (industrie, retail, santé, public, tech, …)

🔍 Des audits personnalisés, pas de test automatisé à la chaîne,

📂 Un devis sous 24h.

Les types de pentest

que nous proposons

Pentest externe

Évaluez la résistance de vos systèmes en simulant une attaque externe : identifiez les points d’entrée exploitables exposés sur Internet et mesurez les risques d’intrusion initiale.

Pentest interne

Simulez une attaque à partir d’un accès interne, depuis une machine compromise ou votre réseau local : analysez les possibilités de déplacement, d’élévation de privilèges et d’accès à des ressources sensibles au sein de vos SI.

Pentest web

Analysez les failles de vos sites web exposés, pour détecter les vulnérabilités accessibles publiquement depuis Internet, ainsi que et risques associés pour vos données et vos utilisateurs.

Pentest applicatifs

Injections, fuites, erreurs d’authentification… testez la sécurité des échanges entre services, API et applications web.

Pentest réseau et infrastructure

Évaluez vos équipements, protocoles et configurations réseau pour révéler les failles exploitables à distance ou en local.

Pentest cloud

Evaluez l’exposition des configurations, droits et ressources de vos environnements cloud (Azure, AWS, GCP) pour éviter les expositions critiques.

Test d'intrusion physique

Jusqu’où peut aller un intru ? Testez l’accès non autorisé aux systèmes physiques (locaux, bureaux, datacenters) à travers une simulation d’intrusion sur site.

Audit de code

Analysez votre code source pour détecter et exploiter les failles logiques, les injections possibles et les erreurs de sécurité potentielles.

NOTRE MÉTHODOLOGIE

- Reconnaissance : Tout commence par une phase de collecte des informations sur votre environnement.

- Cartographie et identification des failles : Nous procédons ensuite à la cartographie de vos actifs et à l’identification des vulnérabilités.

- Exploitation : Une fois ces failles identifiées, nous menons des simulations d’attaques pour tester la robustesse de votre système.

- Reporting : Enfin, nous vous remettons un rapport détaillé avec des recommandations pour renforcer votre sécurité et prévenir toute exploitation future des failles découvertes.

Afin de garantir des résultats fiables et exploitables par une posture rigoureuse et une documentation complète, notre méthodologie de test d’intrusion suit une démarche conforme à différents standards tels que :

OWASP : identification des 10 vulnérabilités majeures des applications web et mobiles.

PTES : méthodologie complète du pentest (préparation, collecte, exploitation, remédiation).

OSSTMM : évaluation exhaustive des aspects techniques et humains de la sécurité.

NIST : cadre américain de référence pour la gestion des risques cyber.

ANSSI : bonnes pratiques françaises en audit technique et analyse des risques.

Biensur, nous adaptons chaque test d’intrusion aux spécificités de votre organisation. En comprenant vos objectifs de sécurité et votre environnement unique, nous vous fournissons des solutions sur mesure qui renforcent votre posture de sécurité.

Les bénéfices incluent une détection proactive des failles, une meilleure préparation face aux attaques et une protection accrue de vos données critiques.

QUE COMPREND LA PRESTATION ?

À quoi ressemblent nos

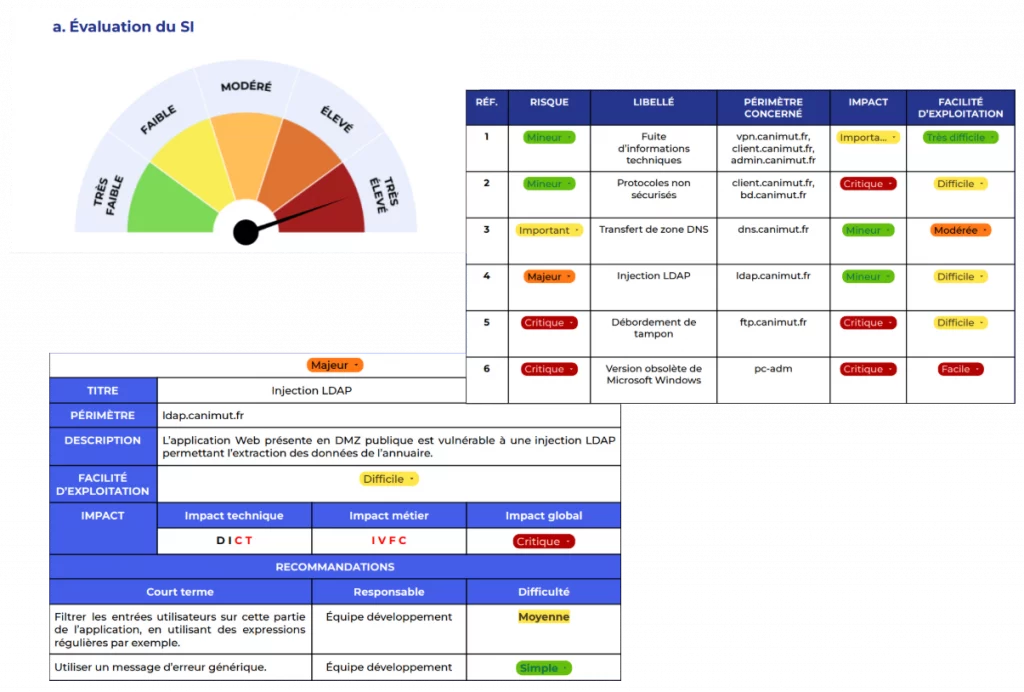

rapports de test d'intrusion ?

Notre rapport consistera à énumérer notre méthodologie, ainsi que toutes les vulnérabilités trouvées et nos recommandations pour y remédier.

Recevez un exemple de rapport anonymisé, réalisé par notre équipe !

Cas client

récent

PENTEST EXTERNE (BLACK & GREY BOX)

Pour l’un de nos clients, nous avons réalisé un test d’intrusion externe, en black box et grey box, pour évaluer les risques liés à l’exposition réseau de son infrastructure. Le périmètre couvert comprenait :

- l’analyse de l’IP publique exposée (portail VPN),

- l’environnement interne accessible via un accès VPN utilisateur standard,

- l’infrastructure interne visible depuis ce point d’entrée (serveurs, équipements, services partagés).

PRINCIPAUX CONSTATS

L’audit a révélé des vulnérabilités significatives liées à une exposition excessive des services et à une faible segmentation interne :

- un grand nombre de sous-réseaux identifiés derrière le VPN, dont une majorité non segmentée,

- présence de services sensibles en clair, accessibles sans filtrage (SMB, NAS, interfaces web non sécurisées),

- failles de configuration sur des équipements réseau et partages internes,

- comptes techniques et utilisateurs exposés ou mal protégés,

- manque de surveillance et de détection face à des actions offensives typiques.

RECOMMANDATIONS & AXES DE TRAVAIL

Pour notre client, cet audit a permis de dégager différents axes de remédiation prioritaire :

- Réduction immédiate de la surface d’attaque

- Cloisonnement réseau (par VLAN ou firewalling)

- Filtrage des services internes accessibles via VPN

- Désactivation ou durcissement des comptes techniques

- Revue des partages réseau, des ports ouverts et des accès utilisateurs.

Ils nous font

confiance

Les questions

fréquentes

Identifiez et corrigez vos vulnérabilités avec un test d’intrusion !

Contactez-nous pour intégrer le pentesting dans votre stratégie de sécurité, afin de renforcer la protection de vos systèmes et données.